Se identificó ese número de aplicaciones con capacidades de ejecución en múltiples etapas y la posibilidad de demorar su actividad maliciosa haciéndose imperceptibles para los usuarios.

Según la firma de seguridad informática ESET, el equipo de seguridad de Google ya fue notificado sobre sobre el problema. Incluso, el gigante de Internet ya las eliminó de su tienda, y los usuarios que tengan Google Play Protect habilitado estarán protegidos.

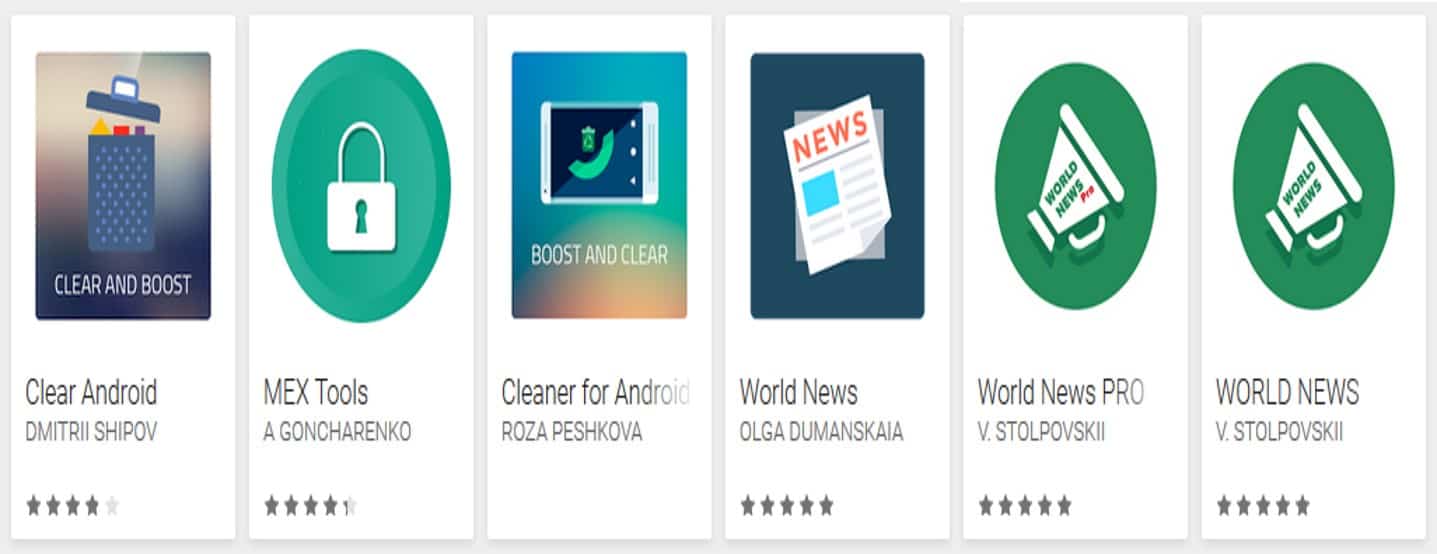

Entre las aplicaciones que transmiten la amenaza se destacan Clear Android, MEX Tools, Cleaner for Android, World News, World News Pro y WORLD NEWS. Sus íconos se pueden ver a continuación:

Pero, ¿en qué consiste la amenaza? Según esa misma firma, las herramientas tienen una arquitectura de ejecución en múltiples etapas y usan cifrado, en ambos casos para permanecer fuera del radar.

“Tras ser descargadas e instaladas, no solicitan ningún permiso sospechoso e incluso imitan la actividad que el usuario esperaría de una aplicación legítima. La propia aplicación maliciosa descifra y ejecuta su acción maliciosa, payload en inglés, de la primera fase. Este es el encargado de descifrar y ejecutar el payload de la segunda fase, que está almacenado entre los recursos de la aplicación inicial descargada desde Google Play”, explica, y agrega que los pasos son invisibles para el usuario y funcionan como medidas de ofuscación.

También te puede interesar

Sumado a esto, la acción maliciosa de la segunda etapa contiene una URL codificada, desde la cual descarga otra aplicación maliciosa (el payload de la tercera etapa) sin que la víctima lo sepa. Después de un retraso predefinido de aproximadamente cinco minutos, se le solicita al usuario que instale la aplicación descargada.

“Está aplicación está disfrazada como un software conocido como Adobe Flash Player o como algo legítimo pero totalmente ficticio, por ejemplo, “Android Update” o “Adobe Update”. El propósito de esta aplicación es ejecutar la última acción maliciosa y así obtener todos los permisos que necesita para realizar sus acciones sobre el dispositivo”, agrega ESET.

Tan pronto se instala la ‘app’ y logra los permisos necesarios, logra descifrarse y ejecutar la acción maliciosa de la cuarta etapa y la final. En todos los casos investigados por ESET, el payload final era un troyano de banca móvil. Una vez instalado, se puede presentar al usuario formularios de inicio de sesión falsos para robar credenciales o detalles de la tarjeta de crédito.

Estadísticas de la firma dan cuenta de que a partir del 14 de noviembre de 2017, el enlace se había utilizado casi 3.000 veces, y la gran mayoría de las visitas provenían de los Países Bajos.

Si se descargó alguna de estas aplicaciones, es necesario desactivar los derechos de administrador para la carga instalada, desinstalar la carga instalada y desinstalar la aplicación descargada de Play Store.

Para desactivar los derechos de administrador de la carga útil instalada, se debe acceder a: Configuraciones> (General)> Seguridad> Administradores de dispositivos.

LO ÚLTIMO

.svg)